En la actualidad, tras la publicación de diversos libros, artículos y documentales sobre la importancia de la privacidad, parece que la ciudadanía está despertando, empezando a ser conscientes de la importancia de preservar nuestros datos. Sin embargo, la mayor parte de la población sigue sin ser consciente de ello y ante cualquier comentario relacionado con esta temática, responden argumentando que no son nadie o que sus datos no tienen ningún valor.

Al tratar de concienciar a cualquier persona sobre la importancia de su privacidad, en un alto porcentaje de casos nos responderán que sus datos no son importantes, que no tienen interés para nadie y resultará complicado hacerles cambiar de perspectiva.

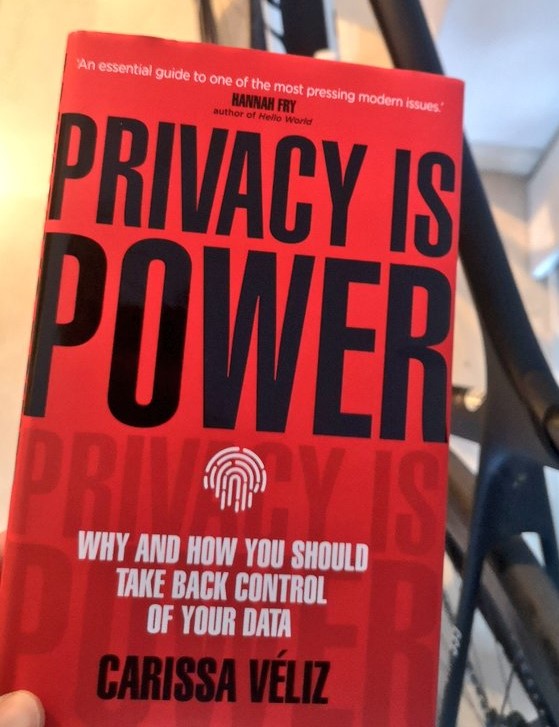

Sin embargo, el libro «Privacy is Power» the Carissa Véliz arroja luz en este sentido. De hecho, en las páginas 48 y 49 la autora desarrolla de manera brillante un gran número de ejemplos prácticos que harán cambiar de opinión al más despreocupado por su privacidad.

«Puedes pensar que no tienes nada que ocultar, nada que temer. Estás equivocado, a menos que seas un exhibicionista con deseos masoquistas de sufrir un robo de identidad, la deshonra, el desempleo, la humillación pública y el totalitarismo, entre otras desventuras. Tienes mucho que esconder, mucho que temer, y el hecho de que no andes publicando tus contraseñas o dando copias de tus llaves a extraños lo atestigua.

Puedes pensar que tu privacidad está segura porque no eres nadie (no hay nada especial, interesante o importante que ver en tus datos). No te menosprecies. Si no fueras tan importante, las empresas y los gobiernos no se tomarían tantas molestias para espiarte.

Tienes el poder de prestar tu atención, tu capacidad para tomar decisiones. La gente está luchando por ello. Todos en el mundo de la tecnología quieren que prestes atención a su app, a su plataforma, a sus anuncios. Quieren saber más sobre ti para saber cuál es la mejor manera de distraerte, incluso si eso significa alejarte del tiempo que disfrutas con tus seres queridos o de las necesidades humanas básicas como dormir. Tienes dinero, aunque no sea mucho. Las empresas quieren que gastes tus ingresos en ellas. Los piratas informáticos que piensan en la extorsión están ansiosos por hacerse con tu información o imágenes sensibles. Las compañías de seguros también quieren tu dinero, siempre y cuando no les supongas un gran riesgo, y necesitan tus datos para evaluarlo. Probablemente puedas trabajar. Las empresas quieren saberlo todo sobre quiénes están contratando, incluso si eres alguien que podría querer luchar por sus derechos.

Tienes un cuerpo. Las instituciones públicas y privadas quieren saber más al respecto, tal vez experimentar con él y aprender más sobre otros cuerpos como el tuyo. Tienes una identidad. Los delincuentes quieren usarla para cometer delitos en tu nombre y dejar que tú pagues las consecuencias. Tienes contactos personales. Eres un nodo en la red. Eres el hijo de alguien, el vecino de alguien, el maestro, el abogado o el barbero de alguien. A través de ti pueden llegar a otras personas. Es por eso por lo que las aplicaciones te piden acceso a tus contactos. Tienes voz. Todo tipo de agentes quieren utilizarla como su altavoz en las redes sociales y más allá. Tienes un voto. Las fuerzas extranjeras y nacionales quieren que votes por el candidato que defenderá sus intereses. Como ves, eres una persona muy importante. Eres una fuente de poder.»

Con el fragmento anterior, Carissa Véliz, nos facilita un buen argumentario para concienciar a nuestros alumnos, amigos, familiares, etc. sobre la importancia de su privacidad. Carissa enumera tantos y tan claros ejemplos que cualquier persona puede verse reflejada en ellos.

Además, si no gestionamos adecuadamente nuestra privacidad también ponemos en peligro a nuestros allegados (familiares, amigos, compañeros de trabajo, etc.), por tanto, no se trata solo de una decisión personal, sino de una decisión que implica la ética personal, los valores y la responsabilidad social. Un claro ejemplo sería el sharenting que muchos padres realizan con sus hijos, sin saber si cuando lleguen a la adolescencia o a la mayoría de edad estarán de acuerdo con ello.

Por otra parte, aunque sería recomendable formación en materia de privacidad para la ciudadanía en general, las administraciones deberían regular el uso que se hace de los datos, poniendo límites a las acciones que las grandes empresas tecnológicas hacen de ellos, ya que, la mayor parte de los usuarios utilizan apps y servicios web sin preocuparse por sus datos o incluso sin tener conocimiento del uso que se hace de ellos.

La sociedad ha estado mucho tiempo dormida en materia de privacidad digital, sin embargo, la publicación de trabajos, libros, podcast o documentales al respecto, parece que está teniendo un efecto positivo en la concienciación de la ciudadanía.

Para terminar, me gustaría recomendar un proyecto muy interesante llamado «El enemigo anónimo», se trata de una serie documental, fundada y dirigida por el periodista C. Otto, que mediante vídeos cortos trata multitud de temáticas sobre ciberseguridad. El periodista entrevista a cerca de 40 personas especializadas en ciberseguridad, hacking, propiedad industrial, administraciones públicas, cuerpos policiales, leyes tecnológicas, Internet of Things, voto electrónico, fake news, ciberacoso, etc.

Si practicas actividad física y eres usuario de las apps Garmin y Strava, te habrás percatado de que durante los últimos días tus actividades no se sincronizan de una herramienta a la otra. Esto es debido a que Garmin ha sufrido un ataque de ransomware a gran escala, al parecer, de origen ruso u los ciberdelincuentes les están exigiendo 10 millones de dólares por el rescate de los datos.

Las dos lecciones principales que se extraen de esta situación con:

Recomiendo la lectura del libro «Datanomics» de Paloma Llaneza, para entender la importancia de la privacidad de nuestros datos y del valor que estos tienen para las empresas en la sociedad actual.

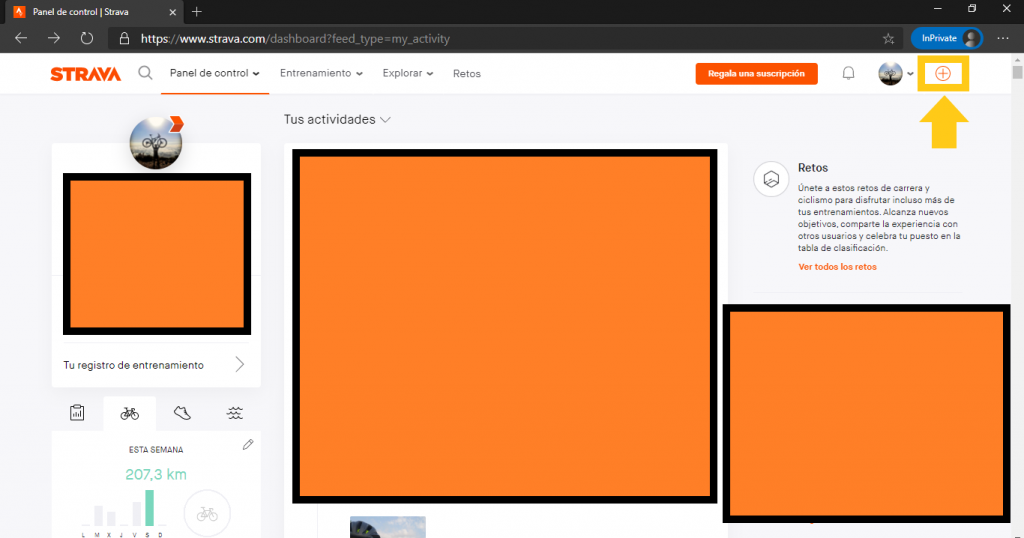

Pero, vamos a lo que verdaderamente te importa si has entrado a leer este artículo. Voy a mostrarte cómo subir tus actividades a Strava desde tu dispositivo Garmin, mientras los servicios de estos últimos no funcionen con normalidad. Eso sí, al final del artículo también plasmaré cómo gestionar nuestra privacidad en la web de Strava.

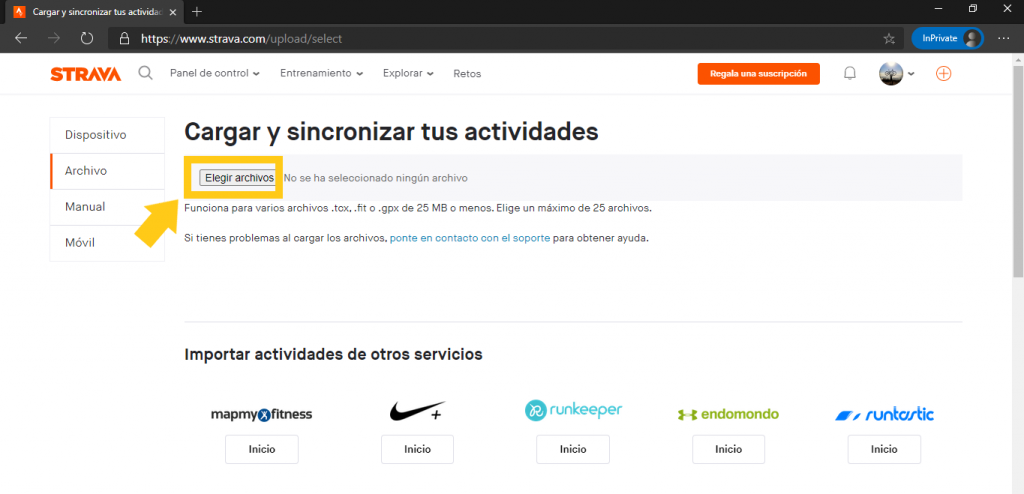

En primer lugar, accede a la página web de Strava desde tu ordenador y haz clic en el signo «+» de la esquina superior derecha.

En segundo lugar, elige la opción «cargar actividad» y haz clic en «archivo». Además, deberás tener conectado tu dispositivo Garmin al equipo mediante un cable USB.

Selecciona «Elegir archivos».

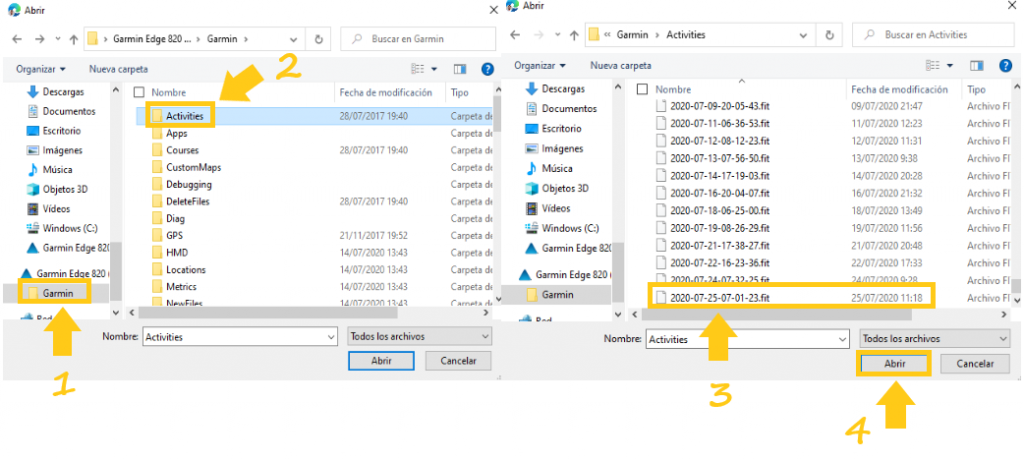

Abre la carpeta de tu Garmin, haz clic en «Actividades» y elige el entrenamiento que quieres subir a Strava (puedes fijarte en la fecha, para seleccionar la actividad que deseas transferir). Por último, haz clic en «Abrir».

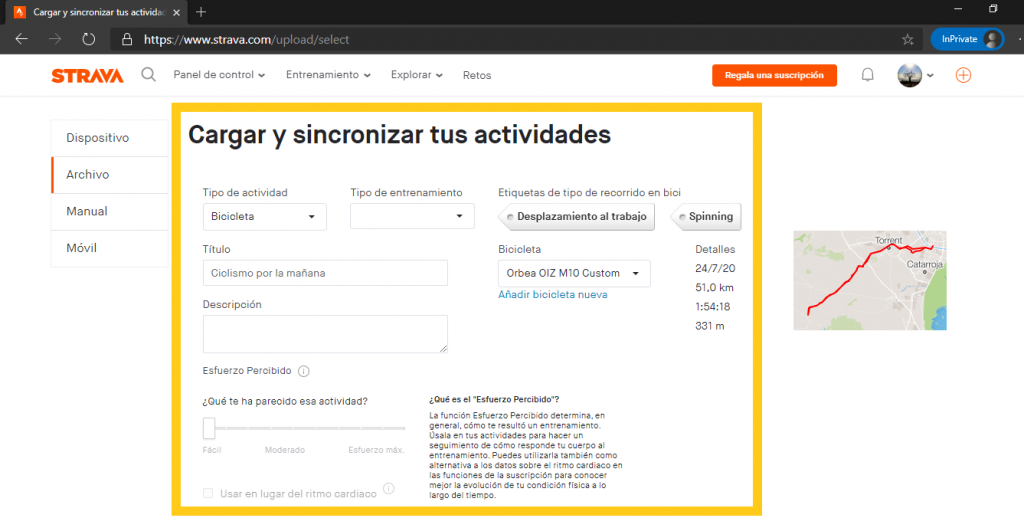

El archivo ya está subida a la plataforma Strava y para finalizar solamente debes agregar la información que desees, relativa al título de la actividad, descripción de la misma, etc.

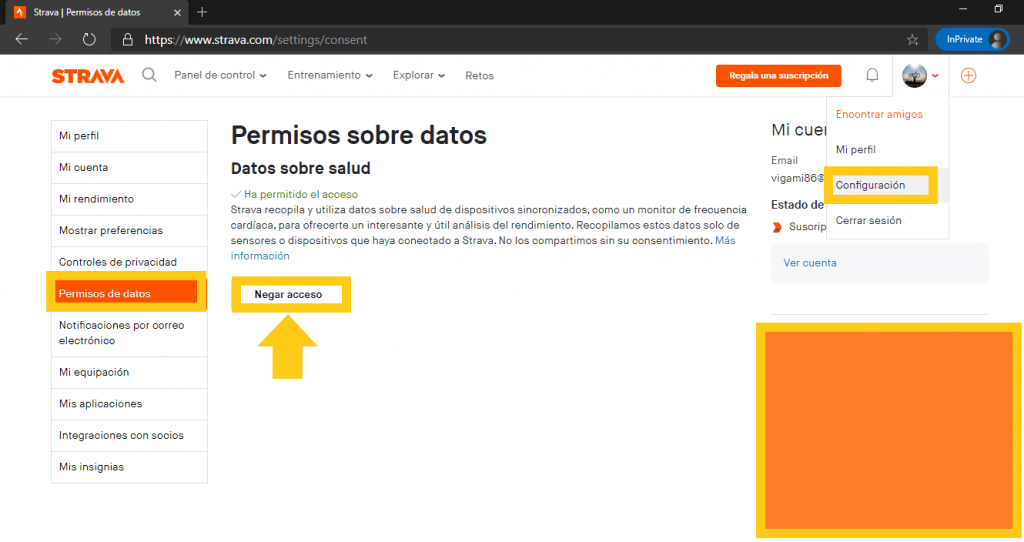

Elige la opción «configuración», después «controles de privacidad» y decide con quién quieres compartir tus datos.

Repite los pasos, pero ahora, con los permisos sobre datos. Te recomiendo elegir la opción «negar acceso». No es recomendable que todo el mundo tenga acceso, por ejemplo, a los datos sobre tu frecuencia cardiaca. Tampoco nos interesa que Strava haga uso de los mismos ni que los ceda a terceros, de hecho, en EEUU ya se han dado casos en los que se ha denegado la contratación de un seguro privado a personas, en base a la información que las compañías de seguros tenían sobre el estado de salud actual o futuro de estos individuos.

Espero que te haya servido de ayuda este artículo y recuerda la importancia de leer las políticas de privacidad de aquellas apps de las que haces uso. Tu privacidad digital está en juego.

La privacidad de los alumnos, la planificación de las clases o la elección de las herramientas a usar son algunos de los aspectos a tener en cuenta para que la formación a distancia sea un éxito. Con este artículo pretendo reunir un conjunto de consejos para los docentes y centros educativos que se hayan visto obligados a implantar la enseñanza a distancia en tiempo récord como consecuencia de la COVID-19.

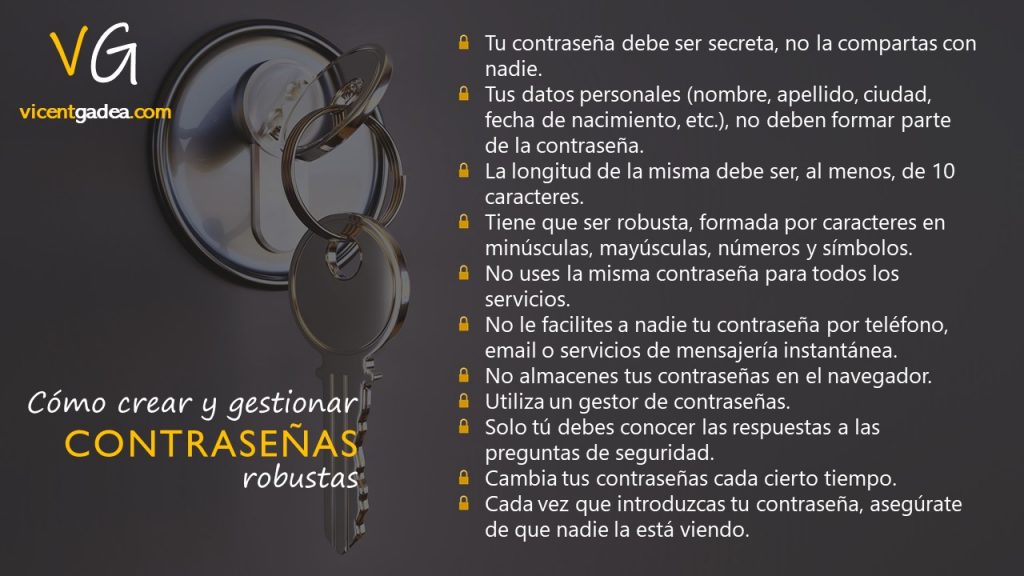

¿Dejarías la llave de tu casa puesta? ¿Tendrías una puerta de cartón? Entonces, ¿por qué utilizas contraseñas simples y/o dejas tus dispositivos desbloqueados?

El principal argumento de las personas para justificar el uso de contraseñas poco robustas es que, de este modo, son fáciles de recordar. La razón que damos para excusar la utilización de la misma contraseña para la mayoría de nuestras cuentas es que disponemos de muchos servicios, por lo que sería muy complicado recordar todas las contraseñas. En este artículo, trataremos de mostrar los pasos a seguir para crear contraseñas robustas y hacer una gestión adecuada de las mismas.

En la actualidad, vivimos en un mundo en constante transformación digital, en nuestro día a día interactuamos con numerosos servicios que se encuentran conectados a la red y para acceder a los mismos, usamos contraseñas, del mismo modo que utilizaríamos una llave para entrar a nuestra casa. Podemos afirmar, que la gran mayoría de las personas ya disponen de dos perfiles igual de importantes, el físico y el digital, por tanto, debemos preservar la seguridad de ambos. Si alguien accediera a nuestras cuentas de correo electrónico, Facebook, Instagram, bancos, etc., podría comprometer muy seriamente nuestra seguridad y nuestra privacidad, por ello, debemos darle a la creación de contraseñas seguras la importancia que requiere.

Es muy común crear passwords simples y fáciles de recordar, pero no somos conscientes del peligro que ello conlleva. En este listado podéis consultar las contraseñas más inseguras del mundo, según NCSC (Centro de Ciberseguridad Nacional del Reino Unido). ¿Os resulta familiar alguna de ellas?

Os dejamos una serie de recomendaciones que cualquier ciudadano debería seguir a la hora de crear sus contraseñas:

En el siguiente enlace, “Secure Password Check”, Kaspersky nos ofrece una herramienta online para comprobar si nuestra contraseña es robusta y cuánto tiempo se tardaría en descifrarla.

Existen diversos trucos nemotécnicos para crear contraseñas seguras y fáciles de recordar, en esta ocasión, os vamos a recomendar dos opciones, aunque existen muchas más:

Desde la Oficina de Seguridad del Internauta nos proponen una manera muy dinámica para generar nuestras contraseñas por medio de un juego con dados. Es la opción que recomendamos para que los niños creen sus propias contraseñas de una forma simple, entendiendo la importancia de la seguridad digital, pero resultándoles un proceso ameno y divertido. Tras crear una tabla de conversión con distintas palabras asociadas a números que van del 11 al 66, lanzaremos los dados para obtener nuestra combinación de palabras a las que tendremos que añadir algún número y caracteres especiales. Os dejamos el enlace al documento de OSI “Mejora tus contraseñas”, para que podáis acceder a las instrucciones y a las plantillas de los dados.

Aunque generemos contraseñas robustas, siempre va a caber la posibilidad de que nuestras cuentas se vean comprometidas, por lo que la NCSC recomienda implementar sistemas de autentificación de dos pasos. Se trata de un procedimiento cada vez más utilizado, tenemos el ejemplo, en nuestras cuentas bancarias, y se va a ir utilizando cada vez más. Consiste en que, tras introducir la contraseña, se nos pida una segunda clave, como un código que nos llegue a nuestro teléfono personal o una pregunta de seguridad.

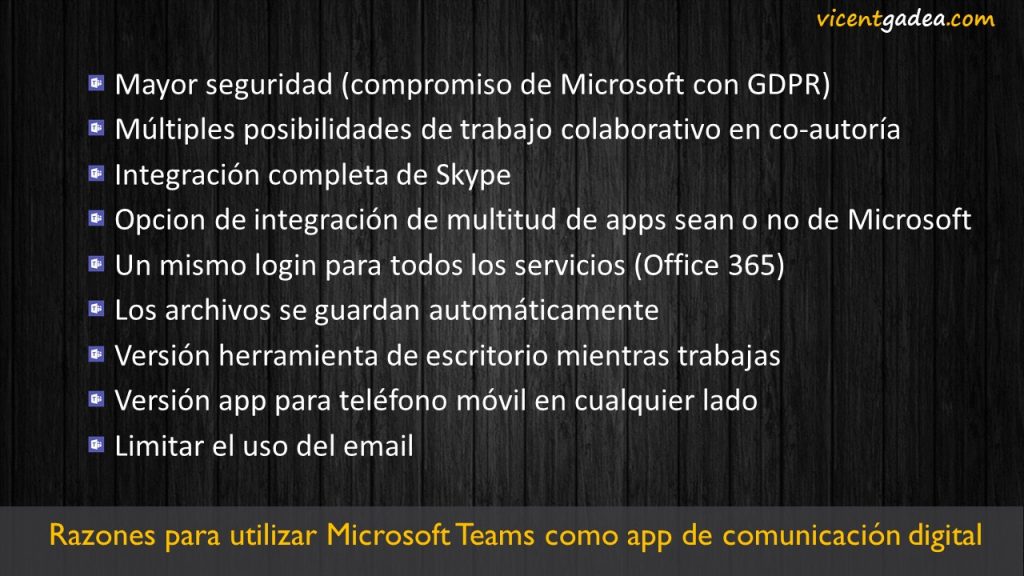

Los centros educativos son organizaciones integradas por un gran número de personas, entre las que destacan dos figuras, los docentes y los alumnos, principales protagonistas del proceso de enseñanza-aprendizaje. En la era digital en la que vivimos, resulta de vital importancia facilitar herramientas digitales para mejorar los procesos de comunicación entre profesores y alumnado. Microsoft Teams es una de ellas.

Por una parte, podemos afirmar que existen multitud de instituciones con características similares en cuanto a número de integrantes, pero, por otra parte, cabe remarcar, que, en el ámbito educativo, en muchos de los casos, dichos integrantes pueden ser menores de edad. Atendiendo a esta peculiaridad y revisando la reciente Ley Orgánica 3/2018, de 5 de diciembre, de Protección de Datos Personales y garantía de los derechos digitales, encontramos dos artículos a tener en cuenta si queremos implantar el uso de apps de mensajería instantánea en centros escolares:

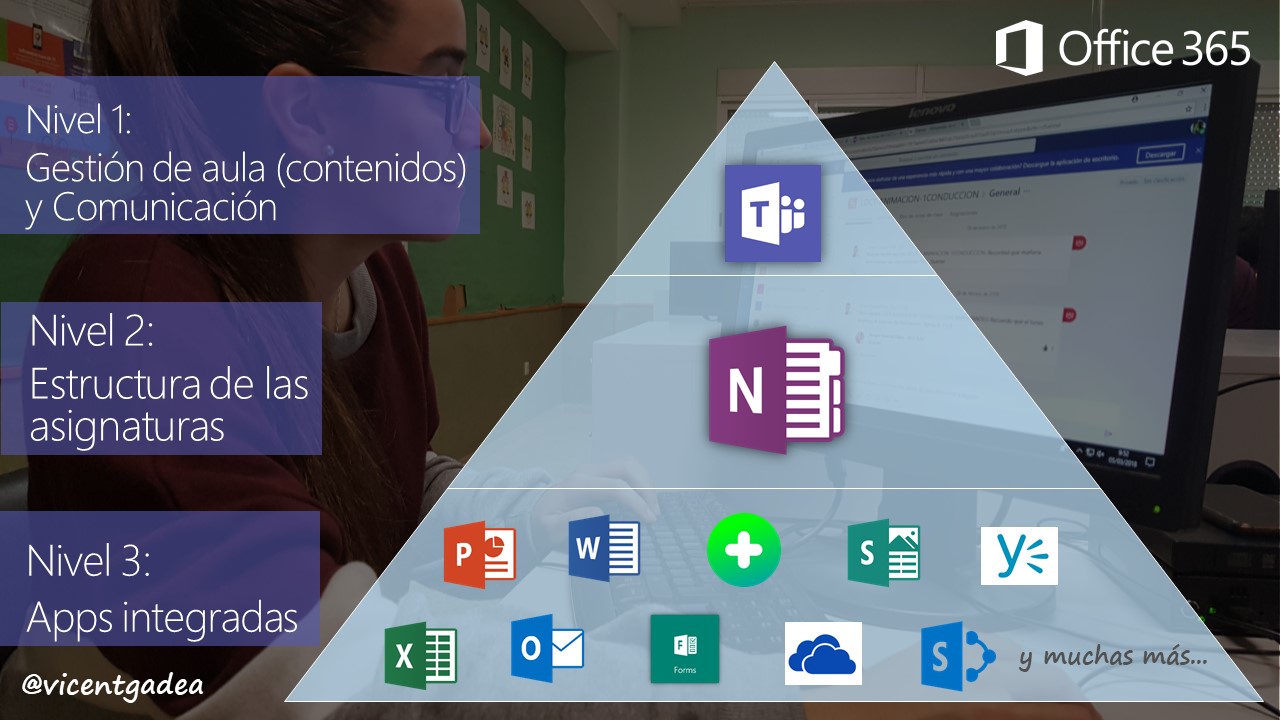

El compromiso de Microsoft con GDPR, la privacidad y el control de los clientes sobre sus propios datos hace de Microsoft Teams la mejor elección a la hora de decidirse por una herramienta de comunicación digital. Por supuesto, acompañado de otros motivos, como las posibilidades de trabajo colaborativo, las opciones de integración con otras herramientas sean parte de la suite de Microsoft o no, o el hecho de que exista un equipo de especialistas desarrollando aspectos exclusivamente educativos de la app.

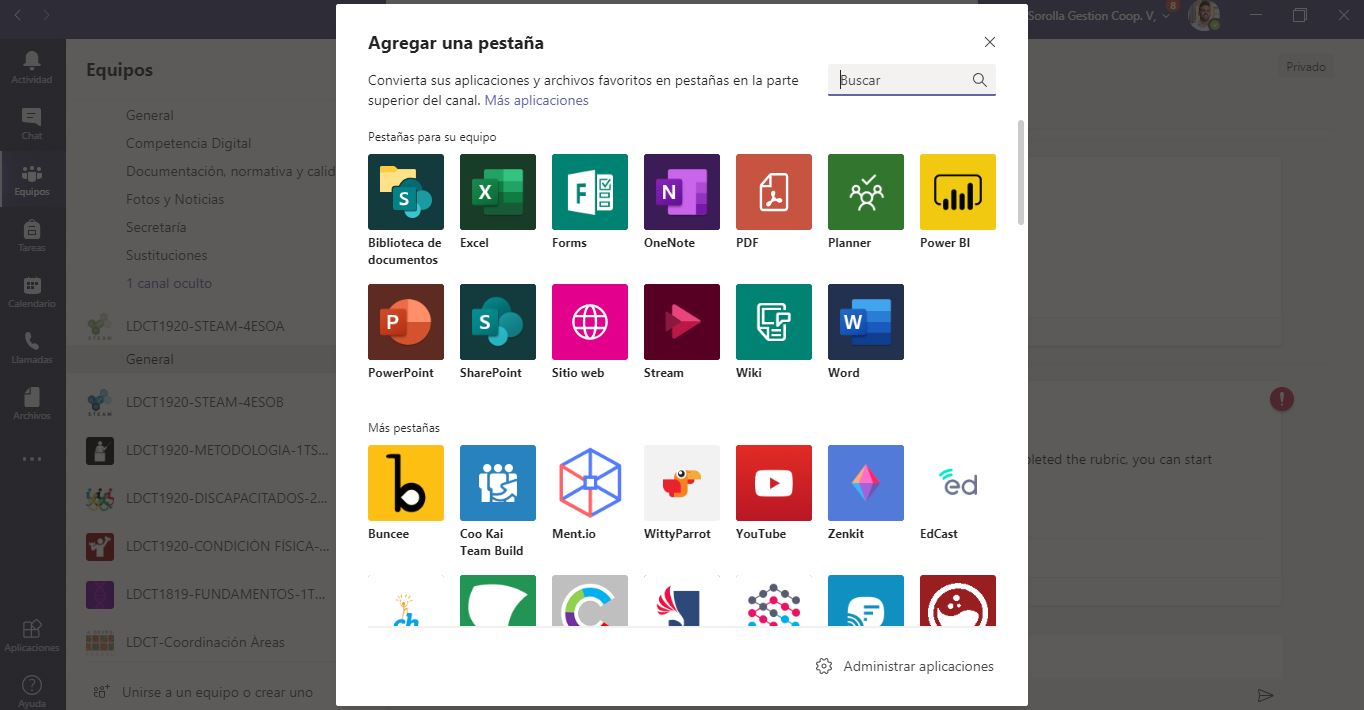

Microsoft Teams es una excelente herramienta de comunicación, pero es mucho más que eso, se trata del espacio donde todo contenido digital tiene cabida, integrando multitud de apps o servicios web, mediante la opción de agregar “fichas”. El principal beneficio que conseguimos con esta integración total es obtener un entorno sin elementos disruptivos que va a facilitarle al alumno el acceso a cualquier tipo de recurso, evitando que se encuentre con banners de publicidad o similares, y ganando eficiencia en el tiempo de trabajo.